- 対象の概要(入門知識)

- 1. マルウェアの種類と脅威 (Types of Malware and Threats)

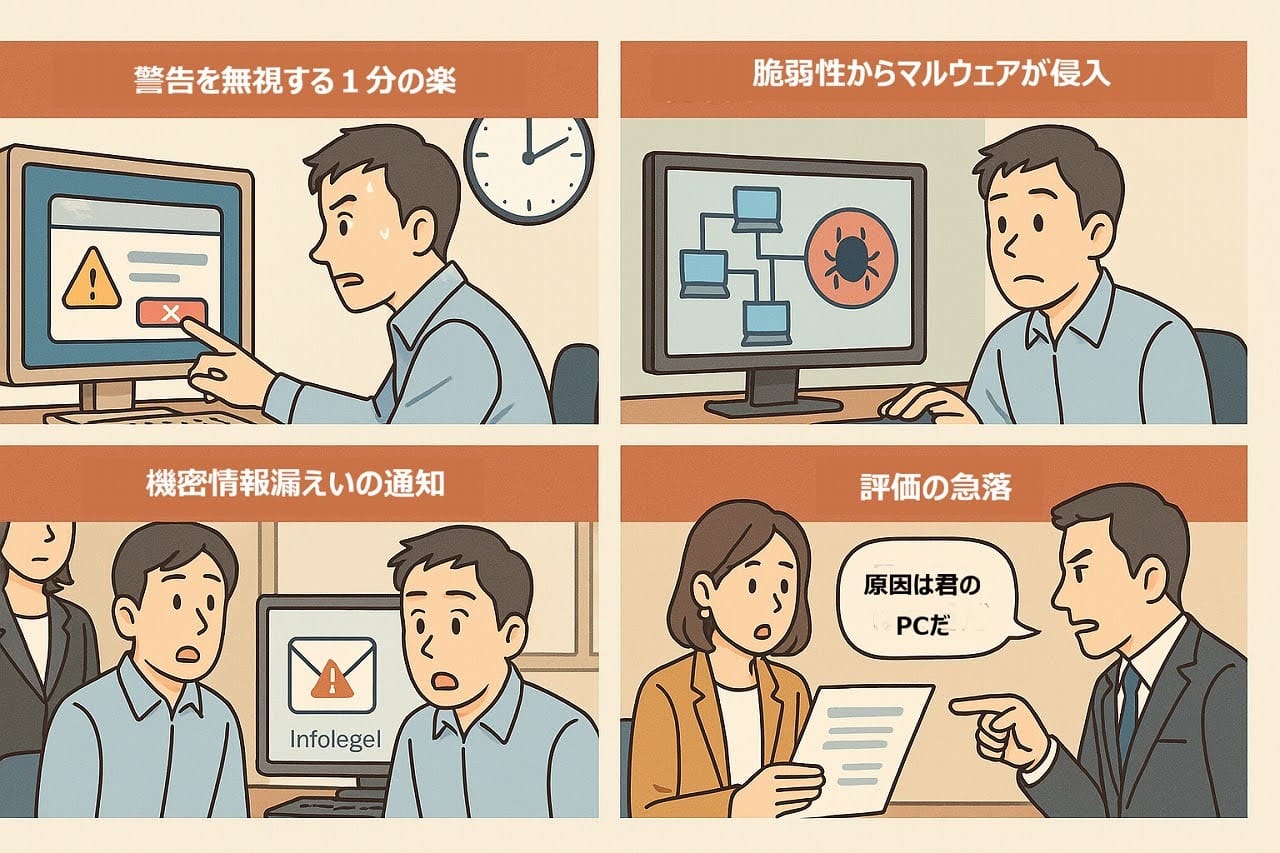

- 2. マルウェア感染経路と手口 (Malware Infection Vectors and Tactics)

- 3. マルウェア感染の兆候と確認方法 (Signs of Malware Infection and How to Verify)

- 4. マルウェア被害への対策と予防策 (Countermeasures and Prevention against Malware Damage)

- 5. 万が一感染した場合の対処法と復旧 (Response and Recovery in Case of Infection)

- 5.1. 感染源の特定と隔離 (Identification and Isolation of Infection Source)

- 5.2. セキュリティ専門家への相談 (Consultation with Security Experts)

- 5.3. データの復旧とシステム再構築 (Data Recovery and System Rebuilding)

- 5.4. 再発防止策の実施 (Implementation of Recurrence Prevention Measures)

- 5.5. 法的・報告義務の確認 (Confirmation of Legal/Reporting Obligations)

対象の概要(入門知識)

| リスク・ロス | 内容 |

| ウイルス感染 RL-091 | 他のファイルに寄生して拡散。利用者の操作で感染が広がる。 |

| ワーム感染 RL-092 | ネットワークを介して自律的に拡散し、短時間で大規模被害を発生。 |

| トロイの木馬 RL-093 | 正規ソフトに偽装し、裏で不正活動(遠隔操作、情報窃取など)。 |

| ランサムウェア被害 RL-094 | データを暗号化し、身代金を要求。近年の被害事例が多数。 |

| スパイウェアによる情報漏洩 RL-095 | 利用者の行動や入力情報を盗み、外部に送信。 |

| アドウェアによる操作妨害 RL-096 | 過剰広告表示や動作遅延を発生させ、生産性を低下。 |

| ボット感染とDDoS加担 RL-097 | 遠隔操作され、外部攻撃の踏み台として利用される。 |

| キーロガーによる情報搾取 RL-098 | キーボード入力(ID・パスワード等)を盗む。 |

| 偽セキュリティソフトによる詐欺 RL-099 | 「ウイルス検出」と偽り金銭を要求。 |

| ファイルレスマルウェア RL-100 | ファイルを残さずメモリ上で活動し、検知が困難。 |

1. マルウェアの種類と脅威 (Types of Malware and Threats)

マルウェアリスクRL-012は、ウイルス、ランサムウェア、トロイの木馬など、悪意あるソフトウェアによる深刻な被害を指します。これらの脅威は個人、大企業、政府機関に広範な影響を及ぼし、情報漏洩、システム停止、金銭的損失、信頼失墜を引き起こします。マルウェアはシステムやネットワークに不正に侵入し、データを破壊、機密情報を盗み出す、またはシステム制御を奪うことを目的としています。手口は巧妙化し、新種のマルウェアが絶えず出現しています。本セクションでは、マルウェアの主要な種類と、それぞれの脅威について解説します。

1.1. ウイルス (Viruses)

自己増殖能力を持ち、他のプログラムやファイルに感染して機能を破壊・改ざんする悪意あるソフトウェアです。感染したファイル実行時にコードも実行され、他のファイルへ感染を広げます。ファイル破損、システムクラッシュ、データ消失、個人情報窃取、他のマルウェアダウンロードなどの被害を引き起こす可能性があります。メール添付ファイル、不正ウェブサイト、感染USBメモリなどを介して拡散し、利用者が意識しないうちに侵入します。システム安定性を損ない、ネットワーク経由で他のコンピュータにも感染を広げる危険性があります。

1.2. ランサムウェア (Ransomware)

感染したコンピュータのファイルやシステム全体を暗号化し、データアクセスをブロックした後、暗号解除の引き換えに身代金を要求するマルウェアです。身代金は追跡困難な仮想通貨で行われることが多く、復元保証はありません。クリプト型(ファイル暗号化)とロッカー型(システムロック)の2種類があります。感染経路はフィッシングメール、悪意あるウェブサイト、OS/ソフトウェアの脆弱性悪用など多岐にわたります。企業活動停止、データ損失、復旧コスト増大などの計り知れない被害をもたらします。

1.3. トロイの木馬 (Trojan Horses)

一見無害な正規ソフトウェアやファイルに見せかけてシステムに侵入するマルウェアです。実行されると隠された悪意あるコードが活動を開始します。自己増殖はしませんが、バックドア作成によるリモートアクセス、個人情報・機密データ窃取、DDoS攻撃の踏み台などに利用されます。フリーソフトウェア、偽ソフトウェアアップデート、フィッシングメール添付ファイルなどを通じて配布されます。正規アプリケーションと信じてインストールされるため、危険性を認識しにくい特徴があります。スパイウェア、アドウェア、ランサムウェアなどの「運び屋」となることもあります。

1.4. スパイウェア・アドウェア (Spyware/Adware)

スパイウェアは、ユーザーの同意なしに潜伏し、個人情報、閲覧履歴、キー入力などを監視・収集して外部に送信するマルウェアです。プライバシー侵害の危険性があります。アドウェアは、ユーザーに不快な広告を強制表示させるソフトウェアで、しばしばスパイウェア機能も併せ持ちます。ブラウザホームページの変更、ポップアップ広告、検索結果乗っ取りなどの症状が現れます。フリーソフトウェアにバンドルされることが多く、意図せず導入されることがあります。システムパフォーマンス低下やセキュリティ脆弱性を生み出し、他のマルウェア感染の足がかりとなる可能性もあります。

1.5. ワーム (Worms)

自己増殖能力を持ち、ネットワークを通じて他のコンピュータに独立して感染を広げるマルウェアです。コンピュータウイルスと異なり、宿主となるファイルやプログラムを必要としません。ネットワーク上の脆弱性や設定ミスを悪用して拡散します。電子メール添付ファイル、ファイル共有ネットワーク、OS/アプリケーションの未修正脆弱性などが感染経路となります。拡散速度が速く、短時間で広範囲に被害を及ぼす可能性があります。ネットワーク帯域占有による通信速度低下、システムリソース消費による動作不安定化、バックドア作成、情報窃取、DDoS攻撃の踏み台などに利用されます。

2. マルウェア感染経路と手口 (Malware Infection Vectors and Tactics)

マルウェアリスクRL-012に代表される悪意あるソフトウェアは、多岐にわたる経路と手口を駆使してシステムに侵入します。現代のサイバー攻撃は、単一の脆弱性だけでなく、複数の感染経路を組み合わせます。ユーザーの不注意、システム設定の不備、ソフトウェアの脆弱性、人間の心理を操るソーシャルエンジニアリングが感染の足がかりとなります。本セクションでは、マルウェアの具体的な感染経路と攻撃者の手口を解説します。

2.1. フィッシング・標的型攻撃 (Phishing / Targeted Attacks)

フィッシングは、正規企業やサービスを装った偽のメール、メッセージ、ウェブサイトで、ユーザーからID、パスワード、クレジットカード情報などを騙し取る詐欺手口です。偽装通信にはマルウェアを含むファイル添付や悪意あるウェブサイトへのリンクが含まれ、クリックでマルウェアに感染させます。標的型攻撃(スピアフィッシング)は、特定の個人や組織を狙い、事前に調査した上で巧妙かつ信憑性の高い内容で攻撃を仕掛け、感染確率を高めます。

2.2. 脆弱性を悪用した攻撃 (Exploiting Vulnerabilities)

ソフトウェアやOSの設計上・実装上の欠陥である「脆弱性」を放置すると、サイバー攻撃者はそれを悪用し、マルウェア侵入や不正制御が可能になります。特に、ベンダーが脆弱性を認識しパッチをリリースする前に悪用するゼロデイ攻撃は防ぎにくいです。Webブラウザ、Office製品、PDFリーダーなどの脆弱性も狙われやすく、ユーザーが意識しないうちに悪意あるコードが実行され、マルウェアがダウンロード・インストールされることがあります。OSやソフトウェアのアップデート、セキュリティパッチ適用は、脆弱性を塞ぎ感染リスクを低減します。

2.3. 不審なダウンロード・ソフトウェア (Suspicious Downloads/Software)

マルウェアは、不審なファイルやソフトウェアをダウンロードさせる手口で侵入することが多いです。これには、違法ソフトウェア(クラック版、海賊版)、偽フリーソフト/シェアウェア、マルウェア仕込みのソフトウェアアップデートなどが含まれます。悪意あるウェブサイト閲覧だけでマルウェアが自動ダウンロード・インストールされる「ドライブバイダウンロード攻撃」も存在します。ユーザーの油断や知識不足を悪用するため、ダウンロード元確認、提供元評判調査、セキュリティソフトによるチェックが不可欠です。

2.4. USBメモリ・外部デバイス (USB Drives / External Devices)

USBメモリや外部HDDなどのリムーバブルメディアは、手軽なデータ持ち運びツールですが、マルウェア感染の危険な経路ともなり得ます。感染USBメモリを接続するとマルウェアが自動実行されたり、ファイルを開くことで感染が拡大したりします。職場や公共の場で拾った不審USBメモリの安易な接続は重大なリスクです。攻撃者は、組織侵入を狙い感染USBメモリを放置する「USBドロップ攻撃」を用いることもあります。外部デバイスは出所が明確で信頼できるか確認し、接続前にセキュリティソフトでスキャンすることが必要です。

2.5. サプライチェーン攻撃 (Supply Chain Attacks)

ターゲット組織が利用するソフトウェアベンダー、クラウドサービスプロバイダ、第三者企業を標的にし、彼らのシステムや製品にマルウェアを仕込み、正規のアップデートや配布プロセスを通じて最終ターゲットに届けられる攻撃です。ターゲットは信頼するベンダーからの正規ソフトウェアと認識するため警戒心が薄く、感染に気付きにくいです。一度の攻撃で多数の組織に影響を及ぼし、被害が広範囲に及ぶことが多いです。サプライヤーのセキュリティ対策評価と、信頼できるソースからのソフトウェア使用が求められます。

3. マルウェア感染の兆候と確認方法 (Signs of Malware Infection and How to Verify)

マルウェアリスクRL-012による被害は静かにシステムを蝕みますが、多くの感染には異常な兆候が現れます。これらの兆候を早期に察知し、原因を確認することは被害拡大防止と迅速な復旧に繋がります。システムが普段と異なる挙動を示したり、思い当たらない通知が表示されたりする場合、マルウェア感染の可能性があります。本セクションでは、マルウェア感染時の典型的な兆候と、その原因確認方法を解説します。

3.1. システムの異常な動作 (Abnormal System Behavior)

マルウェア感染コンピュータは、突然のシステムクラッシュ、フリーズ、予期しない再起動が頻繁に発生することがあります。身に覚えのないプログラムの自動起動、ファイルが勝手に開閉される、システム設定の書き換えなども見られます。ブラウザホームページの意図しない変更、見慣れないツールバー追加は、アドウェアやブラウザハイジャッカーの典型症状です。これらの異常動作は、マルウェアがバックグラウンドで活動し、システムリソースを消費したり、システムファイルを改ざんしたりしていることを示唆します。これらの兆候に気づいたら、すぐにセキュリティソフトでスキャンを実行し、感染有無を確認することが重要です。

3.2. パフォーマンスの低下 (Performance Degradation)

コンピュータのパフォーマンスが著しく低下し、動作が遅くなることもマルウェア感染の有力な兆候です。アプリケーション起動やウェブページ表示に時間がかかったり、システム全体が重く感じられたりする場合、バックグラウンドでマルウェアが活動している可能性があります。多くのマルウェアはCPU、メモリ、ネットワーク帯域などのシステムリソースを不正に消費します。ワームはネットワーク帯域を占有し、スパイウェアはデータ収集・送信にリソースを使用します。タスクマネージャー(Windows)やアクティビティモニタ(macOS)で、不審なプロセスが異常に多くのリソースを消費していないか確認することで、マルウェアの存在を疑う手助けとなります。

3.3. 不審なポップアップ・広告 (Suspicious Pop-ups / Ads)

ウェブ閲覧中に、通常表示されない不審なポップアップ広告が頻繁に現れたり、意図しないウェブサイトにリダイレクトされたりする場合、アドウェアや悪意あるブラウザ拡張機能に感染している可能性が高いです。これらの広告は、通常と異なる場所に表示されたり、性的・暴力的な内容を含んだり、ソフトウェアインストールを促したりします。「お使いのPCはウイルスに感染しています!」などと偽警告を表示し、偽セキュリティソフトをインストールさせようとする「フェイクアラート」も一般的です。これらの広告は、ユーザーを騙してマルウェアインストールや情報窃取を目的としています。安易にクリックせず、ブラウザ拡張機能確認、セキュリティソフトスキャンを実施することが重要です。

3.4. ファイルやデータの改ざん・消失 (File/Data Tampering or Loss)

ファイルが勝手に削除されたり、内容が書き換えられたり、アクセスできなくなったりすることは、マルウェア感染の中でも特に深刻な兆候です。ランサムウェア感染の場合、ファイルが暗号化され拡張子が変更されたり、身代金要求メッセージが表示されたりします。トロイの木馬やスパイウェアは、機密情報窃取目的でファイルをコピー・改ざんする可能性があります。システムファイル改ざんにより、OSが正常に起動しなくなったり、アプリケーションが動作しなくなったりすることもあります。これらの兆候が見られたら、即座にネットワークから切断し、感染拡大を防ぎ、データのバックアップからの復元を検討する必要があります。

3.5. セキュリティソフトウェアの異常 (Security Software Anomalies)

マルウェアの中には、自身の検出を回避するために、セキュリティソフトウェアの機能を停止させたり、無効化したりするものがあります。ウイルス対策ソフトが突然動作しなくなったり、アップデートできなくなったり、警告メッセージが表示されなくなったりする場合、マルウェアに狙われている可能性があります。ファイアウォールの設定が勝手に変更され、外部通信が許可されたり、重要な通信がブロックされたりすることも、悪意あるプログラムの活動を示唆します。セキュリティソフトが不審な挙動を示した場合、手動スキャンを試み、必要に応じて他の信頼できるセキュリティツール(セカンドオピニオンツール)でスキャンを実施することが推奨されます。システムの保護機能が機能しない状況は、さらなる感染リスクを高めるため、早急な対処が求められます。

4. マルウェア被害への対策と予防策 (Countermeasures and Prevention against Malware Damage)

マルウェアリスクRL-012による被害を未然に防ぐためには、単一対策ではなく多層的なアプローチでセキュリティを強化することが不可欠です。サイバー攻撃手口の高度化に伴い、個人から企業まで全てのデジタル利用者が予防策を講じる必要があります。予防は被害後の対応よりコスト効率が高く、データや信頼の損失を防ぐ上で最も効果的です。本セクションでは、マルウェア感染を可能な限り防ぎ、被害を最小限に抑えるための具体的な対策と予防策を解説します。技術的対策に加え、ユーザー自身のセキュリティ意識向上も重要です。

4.1. セキュリティソフトの導入と更新 (Installation and Update of Security Software)

マルウェアリスクRL-012に対する最も基本的かつ重要な対策は、信頼できるセキュリティソフトウェア(ウイルス対策ソフト、アンチマルウェア、ファイアウォールなど)を導入し、常に最新の状態に保つことです。セキュリティソフトは既知マルウェアの検出・除去に加え、不審な挙動を監視して未知の脅威にも対応します。ウイルス定義ファイルは頻繁に更新されるため、自動更新設定を有効にし、常に最新状態を保つことが不可欠です。定期的なフルスキャンで、見落とされたマルウェアの潜伏を防ぎます。エンドポイント検出応答(EDR)のような高度ソリューションは、従来のソフトでは検知しにくい脅威にも対応し、企業セキュリティを強化します。

4.2. OS・ソフトウェアの最新化 (Keeping OS/Software Up-to-Date)

OSや各種アプリケーションソフトウェアの脆弱性は、マルウェア侵入の主要経路となります。これらの脆弱性を悪用した攻撃、特にゼロデイ攻撃は非常に危険です。OS(Windows, macOS, Linuxなど)やウェブブラウザ、Office製品、PDFリーダーなど、利用ソフトウェア全てに対し、ベンダー提供のセキュリティパッチやアップデートを速やかに適用することが極めて重要です。自動更新設定を有効にすることで、常に最新状態を維持し、既知脆弱性を塞ぎます。これにより、悪意あるコード実行や不正アクセスを防ぎ、マルウェア感染リスクを大幅に低減します。定期的な更新は、システム全体のセキュリティ耐性向上に不可欠な習慣です。

4.3. 強力なパスワードと多要素認証 (Strong Passwords and Multi-Factor Authentication)

マルウェアリスクRL-012は、情報窃取型マルウェアによるパスワード漏洩で不正アクセス被害に繋がるケースも少なくありません。これを防ぐには、複雑で推測されにくい「強力なパスワード」設定が不可欠です。大文字・小文字、数字、記号を組み合わせ、十分な長さ(10文字以上推奨)を持ち、複数サービスで同じパスワードを使い回さないようにします。さらに、セキュリティ強化には「多要素認証(MFA)」導入が非常に有効です。パスワードに加え、スマホ認証コード送信、指紋認証、顔認証など複数の認証手段を組み合わせることで、パスワード漏洩時でも不正アクセスを阻止できる可能性が高まります。

4.4. 定期的なバックアップ (Regular Backups)

ランサムウェアによるファイル暗号化や、他のマルウェアによるデータ破損・消失被害から復旧する最も確実な方法は、定期的なデータのバックアップです。重要なファイルやシステムイメージを、定期的に外部ストレージ(外付けHDD、クラウドストレージなど)にバックアップし、かつバックアップデータがネットワークから隔離されている状態を保つことが重要です。これにより、万が一マルウェア感染でデータが利用不能になった場合でも、バックアップからデータを復元し、被害を最小限に抑えられます。バックアップは、定期的に復旧可能性を検証することも重要です。この対策は、特にランサムウェア攻撃からビジネス継続性を守る上で不可欠な柱となります。

4.5. セキュリティ教育と意識向上 (Security Education and Awareness)

どんなに高度な技術的対策を講じても、最終的にシステムを操作するのは人間です。マルウェアリスクRL-012の多くは、フィッシング詐欺やソーシャルエンジニアリングなど、人間の心理的隙を突く手口で感染が広がります。そのため、従業員や個人のセキュリティ意識を高める教育と啓発活動は、極めて重要な予防策です。不審メール・ウェブサイトの見分け方、怪しい添付ファイルを開かない、強力パスワードの重要性、多要素認証利用、公共Wi-Fi利用時の注意点など、基本的なセキュリティ習慣を徹底させることが大切です。定期的なトレーニングや情報共有で最新脅威情報に触れ、一人ひとりが「セキュリティの最後の砦」としての意識を持つことが、組織全体のセキュリティレベルを向上させます。

5. 万が一感染した場合の対処法と復旧 (Response and Recovery in Case of Infection)

マルウェアリスクRL-012による被害は、どれだけ予防策を講じても100%防ぎきれるものではありません。万が一感染した場合、迅速かつ適切な対処が被害拡大防止とシステム・データ復旧成功の鍵となります。感染疑い時の初動対応から専門家相談、データ復旧、再発防止策実施まで、一連のステップを事前に把握しておくことが極めて重要です。本セクションでは、マルウェア感染確認時に取るべき具体的な対処法と、システム・データの復旧プロセスを解説します。冷静かつ組織的な対応が、最悪シナリオ回避と事業継続性確保のための最終防衛線となります。

5.1. 感染源の特定と隔離 (Identification and Isolation of Infection Source)

マルウェア感染確認後、まず行うべきは感染源の特定と、感染デバイスのネットワークからの隔離です。ネットワークケーブルを抜く、Wi-Fiを切断するなどして、感染コンピュータをインターネットや社内ネットワークから物理的または論理的に切り離します。これにより、マルウェアがネットワーク経由で他のシステムに感染を広げたり、外部攻撃者と通信したりするのを防ぎます。次に、セキュリティソフトウェアを用いてマルウェアの種類や侵入経路を特定します。どのファイルやプログラムが感染源となったのか、どのようなマルウェアなのかを把握することは、復旧作業や再発防止策立案に不可欠です。隔離措置は、被害封じ込めの最重要ステップです。

5.2. セキュリティ専門家への相談 (Consultation with Security Experts)

マルウェア感染被害が深刻な場合や、自社での対応が困難と判断される場合は、速やかにセキュリティ専門家やインシデントレスポンス(IR)チームに相談することが最も賢明な選択です。専門家は、高度な知識とツールで、感染マルウェア詳細分析、システム徹底クリーンアップ、フォレンジック調査による被害範囲特定、データ復旧アドバイス・実行を提供します。特にランサムウェアによる暗号化や高度標的型攻撃の場合、自力解決は困難を極めることが多く、専門家介入が被害最小化と迅速復旧に繋がります。適切な専門家サポートは、セキュリティ体制強化と将来再発防止にも貢献します。

5.3. データの復旧とシステム再構築 (Data Recovery and System Rebuilding)

感染システムからのマルウェア駆除完了後、または専門家助言に基づき、データ復旧とシステム再構築に進みます。最も安全な復旧方法は、マルウェアに感染していないことが確認されたクリーンなバックアップからのデータ復元です。ランサムウェアの場合、身代金支払わずバックアップからデータ回復できることが理想的です。システム全体が深刻被害を受けている場合は、OSクリーンインストールから始め、全ソフトウェア再導入、その後バックアップからデータ復元する「システム再構築」が必要となることもあります。この際、復元データが本当に安全か、マルウェアが含まれていないかを慎重に確認することが不可欠です。

5.4. 再発防止策の実施 (Implementation of Recurrence Prevention Measures)

マルウェア感染からの復旧完了後も、同じ過ちを繰り返さないために、徹底した再発防止策実施が不可欠です。感染原因となった脆弱性や感染経路を特定し、セキュリティパッチ適用、セキュリティ設定見直し、アクセス権限厳格化、ネットワークセグメンテーション強化などを行います。従業員へのセキュリティ教育強化、フィッシング詐欺警戒、不審ファイル取扱意識向上も重要です。インシデントレスポンス計画見直し、緊急時対応手順改善も含まれます。これらの措置は、将来マルウェア攻撃に対する組織のレジリエンス(回復力)を高め、より強固なセキュリティ体制を築く上で重要なステップです。

5.5. 法的・報告義務の確認 (Confirmation of Legal/Reporting Obligations)

マルウェア感染、特に大規模データ漏洩や個人情報流出を伴う被害発生時、法的・規制上の報告義務が生じることがあります。個人情報保護法、GDPR、CCPAなどの法規制では、データ侵害発生時に監督機関や影響を受けた個人への速やかな通知義務が定められています。企業はこれらの法的義務を遵守し、必要な情報開示を適切に行う必要があります。弁護士や法務部門と連携し、影響範囲を正確評価した上で、報告要否、内容、期限を確認し、適切な手続きを踏むことが重要です。適切な報告は、企業の社会的責任を果たし、法的リスクを軽減するためにも不可欠です。