1.対象の概要(入門知識)

情報セキュリティリスクとは、組織や個人の情報資産(データ・システム・ネットワーク)が、外部攻撃や内部不正、運用上の不備によって機密性・完全性・可用性を脅かされるリスクの総称です。

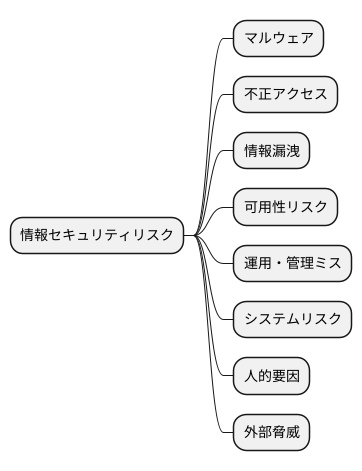

1-1.主なリスク分類

| リスク・ロス | 内容 |

| マルウェアリスク RL-012 | ウイルス・ランサムウェアなど悪意あるソフトウェアによる被害 |

| 不正アクセスリスク RL-013 | 外部侵入、内部不正、パスワード突破など |

| 情報漏洩リスク RL-014 | USB紛失・誤送信・不正持ち出しによる漏洩 |

| 可用性リスク RL-015 | DDoS攻撃やシステム障害で業務が停止 |

| 運用・管理ミス RL-016 | 権限設定ミスやバックアップ不備 |

| システム関連リスク RL-017 | 老朽化・脆弱性・更新遅延 |

| 人的要因 RL-018 | 内部不正・ヒューマンエラー |

| 外部攻撃・脅威 RL-019 | ハッカーや犯罪組織による攻撃 |

情報・セキュリティリスク

情報セキュリティの三要素(機密性・完全性・可用性)

情報セキュリティリスクは、現代社会において組織の存続、個人の信頼性、経済活動全体に甚大な影響を及ぼす可能性のある極めて重要な課題です。情報資産(データ、システム、ネットワーク)が直面する脅威は、技術的問題に留まらず、企業のブランドイメージ失墜、顧客離れ、法的制裁、事業停止に至ることもあります。デジタル化の進展に伴い、情報の収集、処理、保存、伝送のあらゆる段階でリスクが顕在化しやすくなっています。そのため、情報セキュリティはIT部門だけでなく、経営層から従業員まで組織全体で重要性を認識し、積極的に取り組むべき経営戦略の中核をなす要素です。リスク管理は、防御的な活動に留まらず、事業継続性を確保し、競争優位性を確立するための戦略的な投資と位置づけられます。

情報セキュリティの三要素は、リスク評価と対策の基本的な柱です。

- 機密性(Confidentiality): 許可された者のみが情報にアクセスできることを保証する性質。例:顧客情報や企業秘密の漏洩防止。侵害されると、信頼失墜や競争力低下に直結します。

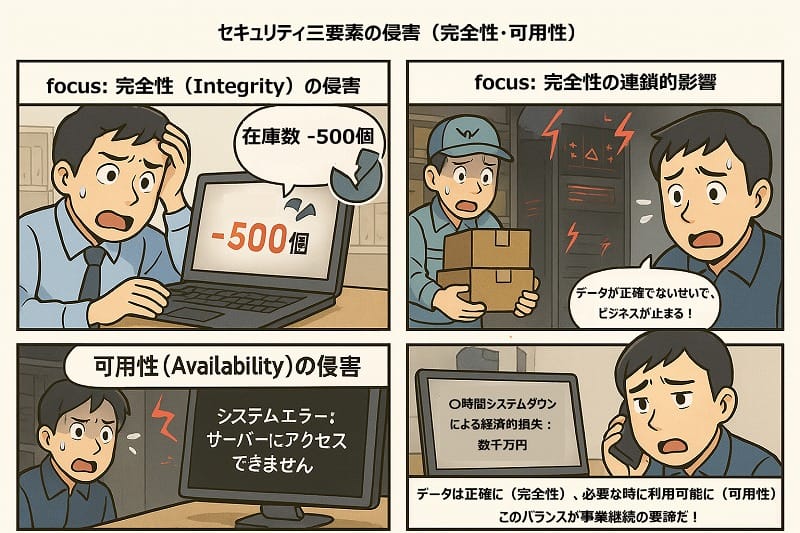

- 完全性(Integrity): 情報が正確であり、改ざんや破壊がなく、常に最新の状態に保たれていることを保証する性質。例:データの誤入力や不正な改変。ビジネスプロセスに混乱をもたらし、深刻な損害を引き起こす可能性があります。

- 可用性(Availability): 許可された利用者が、必要とするときにいつでも情報や情報システムにアクセスできる状態を保証する性質。例:システム障害やサイバー攻撃によるウェブサイトや業務システムの停止。事業活動の滞りや経済的損失が発生します。

これら三要素のバランスを保ち、情報資産を多角的に保護することがリスク管理の要諦です。

情報セキュリティリスクとは何か?定義と構成要素

情報セキュリティリスクとは、組織や個人の情報資産(データ、システム、ネットワーク)が、様々な脅威に晒されることで、その機密性、完全性、可用性が損なわれる可能性を指します。これは「発生確率(Likelihood)」と「発生した場合の影響度(Impact)」の組み合わせとして定義されます。

リスクの構成要素は主に以下の三つです。

- 資産(Asset): 保護すべき情報や情報システム全般(顧客データ、技術情報、業務システム、ハードウェアなど)。

- 脅威(Threat): 情報資産に損害を与える可能性のあるあらゆる事象(サイバー攻撃、内部不正、システム障害、自然災害など)。

- 脆弱性(Vulnerability): 情報資産やシステムが持つ弱点(ソフトウェアのバグ、セキュリティ設定の不備、従業員のセキュリティ意識の低さなど)。

これらの要素が組み合わさることで、リスクは具体的な形となって顕在化します。

情報セキュリティリスクがビジネスに与える影響とコスト

情報セキュリティリスクが顕在化した場合、ビジネスへの影響は計り知れません。

- 直接的な金銭的損失: インシデント対応費用、復旧費用、損害賠償、罰金、訴訟費用など。

- ブランドイメージの毀損と企業価値の低下: 顧客や取引先からの信頼回復は困難で、長期的な売上減少や新規事業機会の喪失につながります。

- 業務継続性の阻害: システム停止やデータ改ざんは、生産性の低下や機会損失を引き起こします。

- 競争優位性の喪失: 機密情報の漏洩は、企業の存続を脅かす可能性すらあります。

情報セキュリティ対策への投資は、潜在的な損失を防ぎ、企業の持続的な成長を支えるための不可欠な投資と捉えるべきです。

個人情報保護とプライバシー侵害のリスク

個人情報保護は情報セキュリティリスク管理の中核であり、その重要性は増しています。氏名、住所、電話番号、メールアドレス、クレジットカード情報、健康情報といった個人情報は、顧客との信頼関係の基盤となる重要な情報資産です。これらの情報が不正アクセスや不適切な管理によって漏洩した場合、個人のプライバシー侵害だけでなく、なりすまし、詐欺、二次被害などの深刻な問題を引き起こす可能性があります。企業は、個人情報保護法をはじめとする国内外の関連法規を遵守する義務があり、違反した場合には高額な罰金や行政処分、社会からの厳しい批判に直面します。プライバシー侵害のリスクは、技術的脆弱性だけでなく、従業員の不注意や委託先の管理不備など多岐にわたる要因から発生します。企業は、個人情報のライフサイクル全体(収集、保管、利用、廃棄)において厳格な管理体制を構築し、従業員教育、アクセス制御、データ暗号化、委託先管理の強化など、多角的な対策を講じる必要があります。

情報セキュリティ対策の経営戦略における位置づけと責任

情報セキュリティ対策は、単なるIT部門の課題ではなく、企業の経営戦略の中核に位置づけられるべき最重要課題です。デジタル化の進展とサイバー攻撃の高度化に伴い、情報セキュリティリスクは企業の存続を左右するほどのインパクトを持つようになりました。最高経営責任者(CEO)を含む経営層が、情報セキュリティに対する強いリーダーシップを発揮し、責任を持つことが不可欠です。具体的には、情報セキュリティポリシーの策定と実施、予算と人員の確保、組織横断的なセキュリティ意識の醸成、インシデント発生時の迅速な意思決定プロセスなどが挙げられます。情報セキュリティへの投資は、事業継続性、企業価値の向上、顧客やステークホルダーからの信頼獲得に直結する戦略的な投資と捉えるべきです。経営層は、リスク評価に基づいた適切な対策を講じるだけでなく、情報セキュリティを企業の競争優位性を高める要素として捉え、攻めのセキュリティ戦略を推進する視点も求められます。組織全体でセキュリティ文化を育み、継続的な改善を重ねることが、情報セキュリティリスクに対する真の強靭さを生み出します。

情報セキュリティリスクの具体的な脅威と種類

情報セキュリティリスクは、多種多様な脅威によって引き起こされ、その性質も日々進化しています。これらの脅威を識別し、理解することは、効果的なセキュリティ対策を講じる上で不可欠です。主な脅威は、外部からのサイバー攻撃、内部からの不正行為、システムやソフトウェアの技術的脆弱性、物理的な破壊や自然災害、サプライチェーンを介した間接的なリスクに分類できます。サイバー攻撃はマルウェア感染、フィッシング、ランサムウェア、DDoS攻撃など巧妙かつ多様化しており、企業規模を問わず標的となります。内部不正は、従業員による意図的な情報持ち出しや不注意による情報漏洩など、組織的な対策が求められます。システム設定ミスやソフトウェアのバグといった技術的脆弱性も侵入経路となり得ます。物理的セキュリティ対策や災害対策も情報資産保護には欠かせません。近年注目されているサプライチェーンリスクは、取引先や委託先のセキュリティ体制の不備が自社への脅威となるケースも増加しています。

外部からのサイバー攻撃(マルウェア、フィッシング、DDoSなど)

外部からのサイバー攻撃は、情報セキュリティリスクの最も顕著な脅威の一つです。

- マルウェア: 悪意のあるソフトウェア(ウイルス、ワーム、トロイの木馬、スパイウェア、ランサムウェアなど)。システム破壊、データ窃取、機能停止などを引き起こします。

- フィッシング: 偽のウェブサイトやメールで、ユーザーからID、パスワード、クレジットカード情報などの機密情報を騙し取る手法。正規の企業やサービスを装うため見破ることが困難な場合があります。

- DDoS攻撃(分散型サービス拒否攻撃): 大量のアクセス要求を特定のサーバーに集中させ、サービスを一時的または恒久的に停止させる攻撃。ビジネス機会の損失やブランドイメージの毀損が発生します。

その他、SQLインジェクション、クロスサイトスクリプティング、ゼロデイ攻撃なども存在します。これらの攻撃には、技術的防御だけでなく、従業員のセキュリティ意識向上や緊急時の対応計画が不可欠です。

内部不正と人的要因による情報漏洩リスク

情報セキュリティリスクは、外部攻撃だけでなく、組織内部の脅威によっても大きく左右されます。

- 内部不正: 従業員、元従業員、委託先担当者などが、機密情報や個人情報を不正に持ち出したり、改ざんしたりする行為。金銭欲、個人的な恨み、好奇心などが動機となり、損害は甚大です。

- 人的要因による情報漏洩: 従業員の不注意やヒューマンエラー(誤送信、USBメモリ紛失、不適切なパスワード管理、共有フォルダへの誤った権限設定など)。技術的対策だけでは防ぎにくく、組織文化、教育、ルール、監視体制といった多角的なアプローチが求められます。

対策として、情報セキュリティポリシーの徹底、定期的な従業員教育、アクセス権限の厳格な管理、ログ監視、退職者の情報アクセス権限の即時削除、内部通報制度の整備などが重要です。

技術的脆弱性とシステム運用上のリスク(設定ミス、バグ)

情報セキュリティリスクは、システムの設計、開発、運用段階に潜む技術的脆弱性や人的ミスによっても高まります。

- 技術的脆弱性: ソフトウェアやハードウェア、ネットワーク機器などが持つセキュリティ上の弱点(OSやアプリケーションのバグ、古いバージョンのソフトウェア、パッチの未適用など)。攻撃者にとって格好の侵入経路となります。定期的な脆弱性診断やセキュリティアップデートの適用で低減可能です。

- システム運用上のリスク(設定ミス): サーバー、ネットワーク機器、クラウドサービスなどの初期設定や変更時にセキュリティホールを生じさせてしまうケース(デフォルトパスワードの未変更、不要なポートの開放、アクセス制限の不備など)。攻撃者にとって容易な侵入経路となり得ます。

対策として、標準的なセキュリティ設定ガイドラインの策定、設定変更時の複数人による確認、自動化された設定監査ツールの導入、運用担当者へのセキュリティ教育が不可欠です。

物理的脅威と自然災害によるデータ損失・システム停止

情報セキュリティリスクは、物理的な領域においても存在します。

- 物理的脅威: データセンターやオフィスへの不正侵入、情報機器の盗難、破壊行為など。サーバーへの不法侵入はデータの窃盗や破壊に直結します。従業員のPCやスマートフォンの紛失・盗難による機密情報漏洩リスクも高まります。

対策として、入退室管理システムの導入、監視カメラの設置、情報機器の物理的な固定、データの暗号化やリモートワイプ機能の活用が有効です。

- 自然災害: 地震、台風、洪水など。電力供給停止やサーバーの浸水により、データ消失やシステム長期停止の可能性があります。

対策として、冗長性の確保(データのバックアップ、システムの多重化)、地理的に離れた場所へのDRサイト(災害復旧サイト)の設置、事業継続計画(BCP)の策定と定期的な訓練が不可欠です。

サプライチェーンリスクとサードパーティからの脅威

現代のビジネスは複雑なサプライチェーンの上に成り立っており、そのどこか一点でもセキュリティ上の弱点があれば、全体のセキュリティリスクとなります。

- サプライチェーンリスク: 自社が利用する外部のサプライヤー、ベンダー、クラウドサービスプロバイダー、業務委託先(サードパーティ)のセキュリティ対策が不十分であることに起因して、自社の情報資産が脅威に晒されるリスク。

例:ベンダーがサイバー攻撃を受け、悪意のあるコードが自社システムに組み込まれる、クラウドサービスプロバイダーから情報が漏洩するなど。

対策として、契約前の厳格なベンダー選定プロセス、契約書へのセキュリティ要件の明記、定期的なセキュリティ監査や評価、情報共有体制の構築、インシデント発生時の連携体制の確立が重要です。サプライチェーン全体のセキュリティレベルを底上げすることが不可欠です。

情報セキュリティリスクの評価と管理プロセス

情報セキュリティリスクを効果的に管理するためには、体系的な評価と管理プロセスが不可欠です。このプロセスは、組織の具体的な情報資産、直面する脅威、存在する脆弱性を特定し、それらが事業に与える影響を客観的に評価することから始まります。リスク管理は継続的な活動です。

プロセスは以下の通りです。

- リスク特定: 組織が持つ情報資産を洗い出し、その価値を評価します。

- リスク分析と評価: 資産が晒される脅威と脆弱性を分析し、リスクの発生確率と影響度を評価します。

- リスク対応戦略の策定: 特定されたリスクに対して、回避、低減、転嫁、受容といった最適な対応戦略を策定します。

- ISMSの導入と運用: 情報セキュリティマネジメントシステム(ISMS)などのフレームワークを活用し、体系的に管理します。

- リスクモニタリング、レビュー、継続的改善: 環境の変化や新たな脅威に対応するため、リスクを定期的に監視、レビューし、継続的な改善を図ります。

このプロセスを通じて、組織は情報セキュリティリスクに対する強靭性を高め、持続可能な事業運営を可能にします。

リスク特定と情報資産の洗い出し、棚卸し

情報セキュリティリスク管理の最初のステップは「リスク特定」であり、そのためには「情報資産の洗い出しと棚卸し」が不可欠です。

- 情報資産: 組織にとって価値のあるあらゆる情報およびそれを扱うシステム、ネットワーク、物理的機器、ソフトウェアなど。具体的には、顧客データ、個人情報、従業員情報、財務データ、知的財産、企業秘密、業務アプリケーション、サーバー、PC、スマートフォン、ネットワーク機器、紙媒体の文書、業務ノウハウなども含まれます。

- 棚卸しの内容: 資産の所在、管理者、重要度、法的要件、関連する業務プロセスなどを明確にします。

- 価値評価: 資産ごとに機密性、完全性、可用性の観点から「価値」を評価し、保護すべき優先順位を定めます。

正確な資産把握なくしては、効果的な情報セキュリティ対策を講じることはできません。定期的な棚卸しと更新が重要です。

リスク分析と評価手法(定性的・定量的アプローチ)

特定されたリスクを客観的に「分析」し「評価」するために、主に以下の二つの手法が用いられます。

- 定性的アプローチ: リスクの発生確率や影響度を、「低・中・高」といった段階や形容詞で評価する方法。情報が不十分な場合や迅速な評価が必要な場合に有効です。専門家の経験や知識に基づいた判断が中心となり、リスクマトリックスなどが用いられます。

- 定量的アプローチ: リスクの発生確率や影響度を具体的な数値(例:年間損失期待値、発生頻度、被害額)で評価する方法。詳細な財務的影響を評価でき、投資対効果の分析や具体的な予算配分の決定に役立ちます。

組織の状況、情報資産の重要度、利用可能なリソースに応じて、あるいは両者を組み合わせるハイブリッドな方法で最適な手法を選択することが重要です。

リスク対応戦略の策定(回避・低減・転嫁・受容)

リスク分析と評価が完了したら、リスクへの対処法を決定します。主なリスク対応戦略は以下の四つです。

- 回避(Avoidance): リスクを引き起こす活動自体を中止したり、情報資産の利用方法を変更したりして、リスクの発生を完全に避ける戦略。例:リスクの高い外部サービス利用を中止する。

- 低減(Reduction): セキュリティ対策を講じることでリスクの発生確率や影響度を減らす戦略。最も一般的に取られます。例:ファイアウォールの導入、暗号化、従業員教育。

- 転嫁(Transfer): リスクの一部または全てを第三者に移転する戦略。例:サイバー保険への加入、セキュリティ業務のアウトソーシング。

- 受容(Acceptance): リスクの発生確率や影響度が低い、あるいは対策コストがリスクに見合わないと判断した場合に、リスクの存在を認識した上で、あえて特別な対策を講じずに受け入れる戦略。

これらの戦略を単独または組み合わせて適用し、リスクを許容可能なレベルに管理します。

情報セキュリティマネジメントシステム(ISMS)の導入と運用

情報セキュリティマネジメントシステム(ISMS)は、組織が情報セキュリティリスクを体系的かつ継続的に管理するための一連の仕組みです。国際標準であるISO/IEC 27001に基づいています。

ISMSの導入と運用は、PDCA(計画-実行-評価-改善)サイクルを回すことで行われます。

- 計画(Plan): 情報セキュリティポリシーの策定、リスクアセスメント、リスク対応計画の策定。

- 実行(Do): 具体的なセキュリティ対策の実施、従業員への教育、物理的・技術的対策の導入。

- 評価(Check): 対策の効果を監視し、内部監査やマネジメントレビューで有効性を評価。

- 改善(Act): 評価結果に基づき、セキュリティ対策やISMS自体を継続的に改善。

ISMS導入により、組織はセキュリティ意識を高め、体系的な管理体制を構築し、外部からの信頼を得るとともに、法的・社会的要請への対応力を強化できます。

リスクモニタリング、レビュー、継続的改善の重要性

情報セキュリティリスク管理は継続的なプロセスであり、特に「リスクモニタリング」「レビュー」「継続的改善」は、変化し続ける脅威環境に対応し、対策の実効性を維持・向上させる上で極めて重要です。

- リスクモニタリング: 情報セキュリティリスクの状態を常に監視し、新たな脅威の出現や既存の脆弱性の変化、対策の効果などを把握する活動。例:システムログの監視、脆弱性情報の収集、インシデント発生状況の追跡。

- レビュー: 定期的にISMSの全体的な有効性や個別のリスク対策の機能性を評価する活動。例:経営層によるレビュー、内部監査。

- 継続的改善: モニタリングとレビューの結果に基づき、セキュリティ対策の強化、ポリシーの改訂、従業員教育の再計画など、具体的な改善策を講じること。

このサイクルを通じて、組織は常に最新の脅威に対応できる柔軟で強靭な情報セキュリティ体制を築き、情報資産を確実に保護することが可能になります。

効果的な情報セキュリティ対策の実践

情報セキュリティリスクから組織の情報資産を効果的に保護するためには、多層的かつ包括的な対策の実践が不可欠です。対策は、技術的側面、組織的側面、物理的側面を統合したアプローチが求められます。

- 技術的対策: ファイアウォール、IDS/IPS、暗号化、多要素認証などの最新技術を導入し、外部からの攻撃や不正アクセスを防ぎます。

- 組織的対策: 情報セキュリティポリシーの策定、従業員教育の徹底、役割と責任の明確化により、人的要因によるリスクを低減します。

- 物理的対策: データセンターやオフィスへの入退室管理、監視カメラの設置、情報機器の適切な保護なども、情報漏洩や破壊を防ぐ上で不可欠です。

- インシデント対応と事業継続計画(BCP/DRP): インシデント発生時の迅速な対応と、事業中断時の業務継続・早期復旧のための計画策定も欠かせません。

クラウドサービスの利用やリモートワークが普及する中で、それぞれの環境に特化したセキュリティ対策も重要です。これらの対策を総合的に実践することで、情報セキュリティリスクに対する強固な防御壁を築き、組織の持続可能な成長を支えます。

技術的対策(ファイアウォール、IDS/IPS、暗号化、多要素認証など)

情報セキュリティリスクから情報資産を保護するための中心となるのが、様々な「技術的対策」です。

- ファイアウォール: ネットワークの境界に設置され、不正な通信をブロックし、許可された通信のみを通過させることで、外部からの不正アクセスを防ぎます。

- IDS(侵入検知システム)/IPS(侵入防御システム): ネットワークトラフィックを監視し、サイバー攻撃の兆候を検知したり、攻撃自体をリアルタイムで遮断したりします。

- 暗号化: 情報が漏洩した場合でも内容を保護するために不可欠な技術。通信経路や保存データに適用されます。

- 多要素認証(MFA): パスワードだけでなく、指紋認証やワンタイムパスワードなど複数の認証要素を組み合わせることで、アカウントへの不正ログインリスクを大幅に低減します。

その他、脆弱性管理、アンチウイルスソフトウェア、SIEM、バックアップと復旧システムなども重要な技術的対策です。これらの技術を組み合わせて導入・運用することで、多層的な防御を実現します。

組織的対策(情報セキュリティポリシー、従業員教育、責任分担)

情報セキュリティリスクの対策において、「組織的対策」が不可欠です。人為的ミスや内部不正によるリスクを低減し、組織全体でセキュリティ文化を醸成することを目的とします。

- 情報セキュリティポリシー: 情報資産の保護に関する組織の方針、ルール、基準などを明文化したもの。全従業員が遵守すべき行動規範となります。

- 従業員教育: 定期的な研修や啓発活動を通じて、従業員の情報セキュリティの重要性の理解、フィッシング詐欺や不審なメールへの警戒心、安全なパスワード利用、機密情報の適切な取り扱い方法などを習得させます。ヒューマンエラーは情報漏洩の大きな原因であり、意識向上が直接リスク低減につながります。

- 責任分担の明確化: 情報資産の管理者、セキュリティ担当者、各部門の責任者など、誰がどのようなセキュリティ責任を持つのかを明確にすることで、インシデント発生時の迅速な対応や日常的なセキュリティ管理が円滑に進みます。

物理的対策(入退室管理、監視カメラ、機器の保護)

情報セキュリティリスクはサイバー空間に限定されず、物理的な脅威も無視できません。「物理的対策」は、情報資産が保管されている場所への不正アクセス、盗難、破壊、紛失などを防ぐ上で極めて重要です。

- 入退室管理: ICカード、生体認証システム、または複数の認証要素を組み合わせた厳格な入退室管理を導入し、許可された者のみが特定のエリアにアクセスできるように制限します。

- 監視カメラ: 不審者の侵入や不正行為の監視・記録に役立ち、抑止効果も期待できます。

- 機器の保護: サーバーラックへの施錠、PCやモバイルデバイスの盗難防止対策(ワイヤーロック、リモートワイプ機能)、UPS(無停電電源装置)の設置による電力安定供給の確保など。

重要な情報が記録された紙媒体の適切な保管や、廃棄時の確実な抹消も物理的対策に含まれます。

インシデントレスポンスと事業継続計画(BCP/DRP)の策定

情報セキュリティリスクをゼロにすることは不可能であり、万が一インシデントが発生した場合に備えた計画が不可欠です。

- インシデントレスポンス: セキュリティインシデント(情報漏洩、システム停止、サイバー攻撃など)が発生した際に、被害を最小限に抑え、迅速に復旧するための対応プロセスと体制。インシデントの検知、初動対応、分析、封じ込め、根絶、復旧、再発防止策の策定までの一連のステップを含みます。専門チーム(CSIRTなど)の設置や対応手順書の整備、定期的な訓練が重要です。

- 事業継続計画(BCP:Business Continuity Plan): 災害や大規模なシステム障害などにより事業活動が中断した場合でも、重要な業務を継続または早期に再開するための計画。事業への影響を最小限に抑えることを目的とします。

- 災害復旧計画(DRP:Disaster Recovery Plan): BCPの一部として、特に情報システムが停止した場合に、データを復旧し、システムを再稼働させるための具体的な手順を定めた計画です。

これらの計画を事前に策定し、定期的に見直しと訓練を行うことで、有事の際に組織の事業継続性を確保し、壊滅的な影響を回避することができます。

クラウドセキュリティとリモートワーク環境におけるリスク対策

クラウドサービスの利用拡大とリモートワークの普及により、情報セキュリティリスクの範囲と性質は大きく変化しています。

- クラウドセキュリティ: クラウドサービスプロバイダー(CSP)と利用者双方の責任範囲を明確にする「責任共有モデル」の理解が不可欠です。CSPはインフラストラクチャのセキュリティを、利用者はデータやアプリケーションのセキュリティを担当します。クラウド環境特有の脆弱性(設定ミス、APIの不適切な管理など)に対応するため、クラウドセキュリティポスチャ管理(CSPM)ツールやクラウドワークロード保護プラットフォーム(CWPP)の導入、データの暗号化、アクセス制御の徹底が求められます。

- リモートワーク環境: 従業員が自宅などオフィス外から企業の情報資産にアクセスするため、新たなセキュリティ課題が生じます。VPN(仮想プライベートネットワーク)による安全な通信経路の確保、多要素認証の必須化、従業員のデバイスへのセキュリティソフトウェア導入、社内ネットワークへのアクセス権限の厳格化、リモートワーク環境に特化したセキュリティ教育が不可欠です。

これらの対策を通じて、分散した情報資産とアクセスポイントからの情報セキュリティリスクを効果的に管理し、安全なデジタルワークプレイスを実現します。

情報セキュリティに関する法的規制とコンプライアンス

情報セキュリティリスクへの対応は、技術的防御や組織的管理だけでなく、国内外の多様な法的規制とコンプライアンス要件の遵守が不可欠です。現代社会において、個人情報の保護、企業秘密の管理、サイバー攻撃への対処など、情報セキュリティに関する法規制は急速に整備・強化されており、その遵守は企業の社会的責任(CSR)の観点からも極めて重要です。

- 国内法規: 日本の個人情報保護法、サイバーセキュリティ基本法、不正アクセス禁止法など。

- 国際的なデータ保護規制: EUのGDPR(一般データ保護規則)など。

- 業界固有の規制: 金融、医療、重要インフラなど、特定の業界には固有のガイドラインや基準が存在します。

これらの法的要件を理解し、適切に遵守することは、企業が法的な罰則や損害賠償、社会的な信用の失墜といったリスクを回避するために不可欠です。情報セキュリティ監査や第三者認証の取得を通じて、コンプライアンス体制の有効性を客観的に証明することも重要です。情報セキュリティリスク管理は、法的要件と倫理的要請を常に意識し、変化する規制環境に迅速に適応していくことで、企業の健全な事業運営を支える基盤となります。

日本の個人情報保護法と関連ガイドライン

日本の「個人情報保護法」は、個人情報の適正な取り扱いを企業や組織に義務付け、個人の権利利益を保護することを目的としています。情報セキュリティリスク管理の観点からは、個人情報の漏洩や不正利用を防ぐための安全管理措置の義務が明記されており、違反した場合には行政指導や命令、罰金などの罰則が科せられる可能性があります。

この法律は、個人情報の取得時の利用目的特定、利用制限、正確性確保、安全管理措置、従業員の監督、委託先の監督、開示・訂正・利用停止等の請求への対応など、多岐にわたる義務を定めています。

個人情報保護委員会のガイドライン(「個人情報保護法ガイドライン(通則編、外国における第三者提供編、匿名加工情報編など)」、「個人データの漏えい等の事案が発生した場合の対応について」など)が詳細な運用指針を示しており、具体的な対策を講じる上で参照されます。これらの法規とガイドラインを遵守することで、企業は個人情報保護に関する法的リスクを低減し、顧客からの信頼を維持することが可能となります。

GDPR(EU一般データ保護規則)と国際的なデータ保護規制

「GDPR(General Data Protection Regulation:EU一般データ保護規則)」は、EU域内の個人の個人データ保護を目的とした包括的な法令であり、その適用範囲はEU域外の企業にも及びます。EUにサービスを提供する企業や、EU居住者のデータを扱う企業は、国籍や所在地に関わらずGDPRを遵守する義務があります。

GDPRは、同意の取得、データ主体の権利(アクセス権、消去権など)、データ保護影響評価(DPIA)の実施、データ保護責任者(DPO)の設置など、厳格な義務を課しています。違反した場合の罰金は、最大で全世界年間売上高の4%または2,000万ユーロのいずれか高い方と非常に高額です。

GDPR以外にも、米国のCCPA(カリフォルニア州消費者プライバシー法)やその他の地域のデータ保護法など、国際的なデータ保護規制は多様化しており、グローバルに事業を展開する企業は、これら複数の規制に同時に対応する必要があります。データガバナンスとセキュリティ体制を構築することが、国際的なコンプライアンス維持の鍵となります。

サイバーセキュリティ基本法とその他関連法規(不正アクセス禁止法など)

情報セキュリティリスクへの対応は、個人情報保護だけでなく、サイバー空間全体の安全確保を目指す法規によっても規定されます。

- サイバーセキュリティ基本法: サイバーセキュリティに関する施策を総合的かつ効果的に推進し、国民生活の安全と社会経済活動の健全な発展に寄与することを目的としています。国、地方公共団体、重要インフラ事業者、民間企業などの責務を明確化し、サイバーセキュリティ戦略の策定や情報共有体制の構築を促します。

- 不正アクセス禁止法(不正アクセス行為の禁止等に関する法律): 他人のIDやパスワードを不正に入手してコンピュータに侵入する行為や、セキュリティ上の脆弱性を悪用して不正にアクセスする行為などを禁止し、罰則を定めています。

その他、電子署名法、IT基本法、プロバイダ責任制限法なども、情報セキュリティに関わる重要な法規です。これらの関連法規を理解し遵守することは、企業がサイバー攻撃からの法的リスクを軽減し、健全な情報社会の構築に貢献するために不可欠です。

業界固有の規制とガイドライン(金融、医療、重要インフラなど)

情報セキュリティに関する法的規制は、一般法規だけでなく、特定の業界においてさらに厳格な「業界固有の規制とガイドライン」が設けられている場合があります。

- 金融業界: 個人資産や機密性の高い取引情報を扱うため、金融庁の「金融機関等コンピュータシステムの安全対策基準」やFISC(金融情報システムセンター)の「FISC安全対策基準」が適用され、厳格なセキュリティ管理が求められます。

- 医療業界: 患者の機微な健康情報を扱うため、厚生労働省の「医療情報システムの安全管理に関するガイドライン」などに基づき、個人情報保護法よりもさらに厳格な取り扱いが義務付けられています。

- 重要インフラ事業者: 電力、ガス、水道、鉄道、航空、通信、金融、医療など、その機能停止が国民生活や経済活動に壊滅的な影響を及ぼす可能性があるため、政府のサイバーセキュリティ戦略に基づき、特定のセキュリティ対策や情報共有が義務付けられています。

これらの業界固有の規制とガイドラインを正確に理解し、遵守することは、当該業界の企業にとって情報セキュリティリスク管理の最重要課題の一つです。

情報セキュリティ監査、第三者認証、法的責任と倫理的要請

情報セキュリティ対策の実効性を確保し、対外的にその適切性を証明するためには、「情報セキュリティ監査」や「第三者認証」が重要な役割を果たします。

- 情報セキュリティ監査: 組織の情報セキュリティ管理体制や対策が、定められた基準(法令、ポリシー、ガイドラインなど)に適合しているか、有効に機能しているかを客観的に評価するプロセス。内部監査と外部監査があります。

- 第三者認証: ISO/IEC 27001(ISMS認証)やプライバシーマーク(Pマーク)のように、独立した認証機関が組織の情報セキュリティ管理体制が国際標準や国内の基準を満たしていることを証明するもの。顧客や取引先、社会からの信頼を得ることができます。

これらの活動は、企業が情報セキュリティに関する「法的責任」を果たす上でも重要です。情報漏洩などのインシデントが発生した場合、適切な監査や認証を受けていたことは、企業の責任を軽減する要素となり得ます。

さらに、企業には法令遵守を超えた「倫理的要請」として、顧客のプライバシー保護や社会全体のデジタルセキュリティ向上に貢献する責任も求められます。これらを通じて、企業は情報セキュリティリスクに対するガバナンスを確立し、持続可能な事業運営を目指します。